【資安通報】

風險等級(滿分為10分): 4.4

受影響版本: <= 3.2.17

簡述:

外掛存在透過聯絡表單訊息設定受到存儲型跨站指令碼的弱點,這是由於對輸入未經充分的清理和輸出編碼所致。這使得具有編輯者及以上等級權限的已驗證攻擊者能夠在頁面中注入任意網頁指令碼,該指令碼將在使用者訪問注入頁面時執行。這主要影響多站點安裝和已停用「unfiltered_html」的安裝。

#大邵報資安

#WordPress

【資安通報】

風險等級(滿分為10分): 4.4

受影響版本: <= 3.2.17

簡述:

外掛存在透過聯絡表單訊息設定受到存儲型跨站指令碼的弱點,這是由於對輸入未經充分的清理和輸出編碼所致。這使得具有編輯者及以上等級權限的已驗證攻擊者能夠在頁面中注入任意網頁指令碼,該指令碼將在使用者訪問注入頁面時執行。這主要影響多站點安裝和已停用「unfiltered_html」的安裝。

#大邵報資安

#WordPress

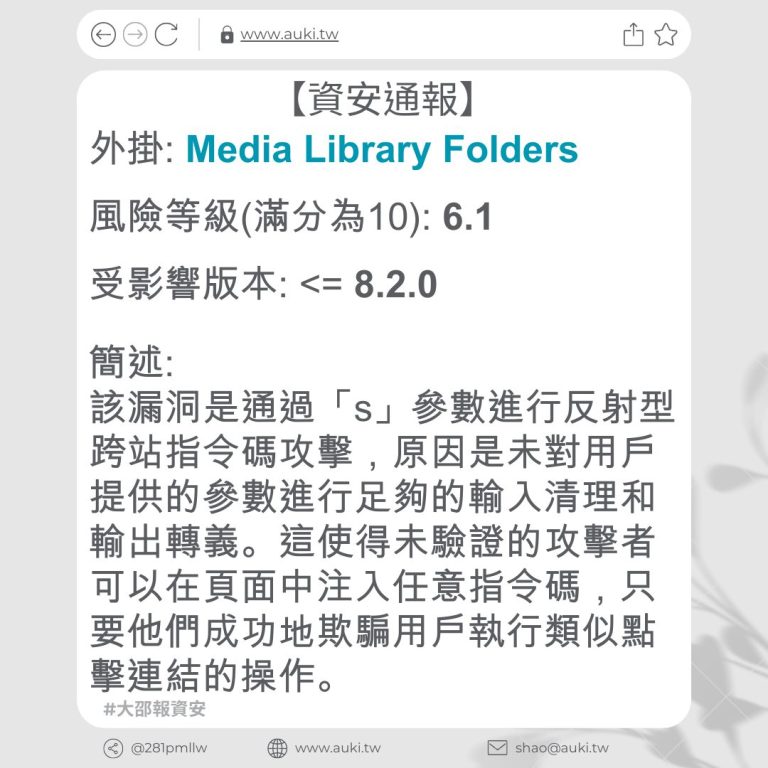

【資安通報】 風險等級(滿分為1…

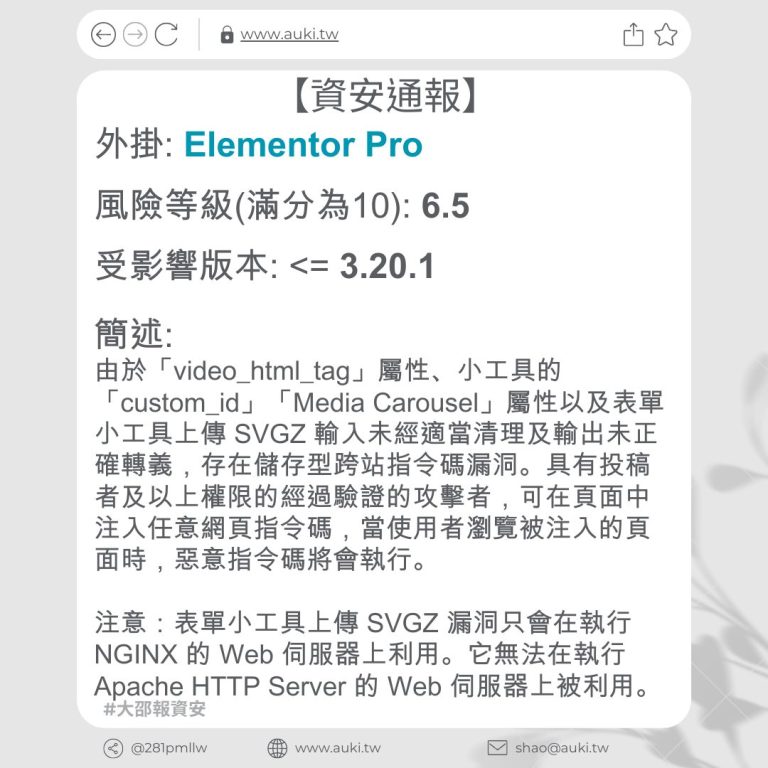

【資安通報】 風險等級(滿分為1…

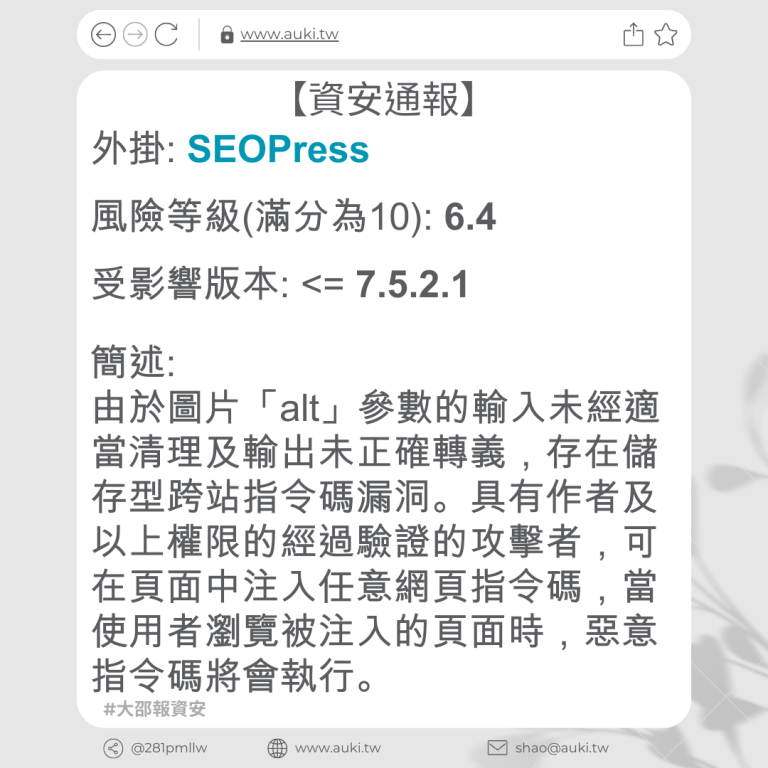

【資安通報】 風險等級(滿分為1…

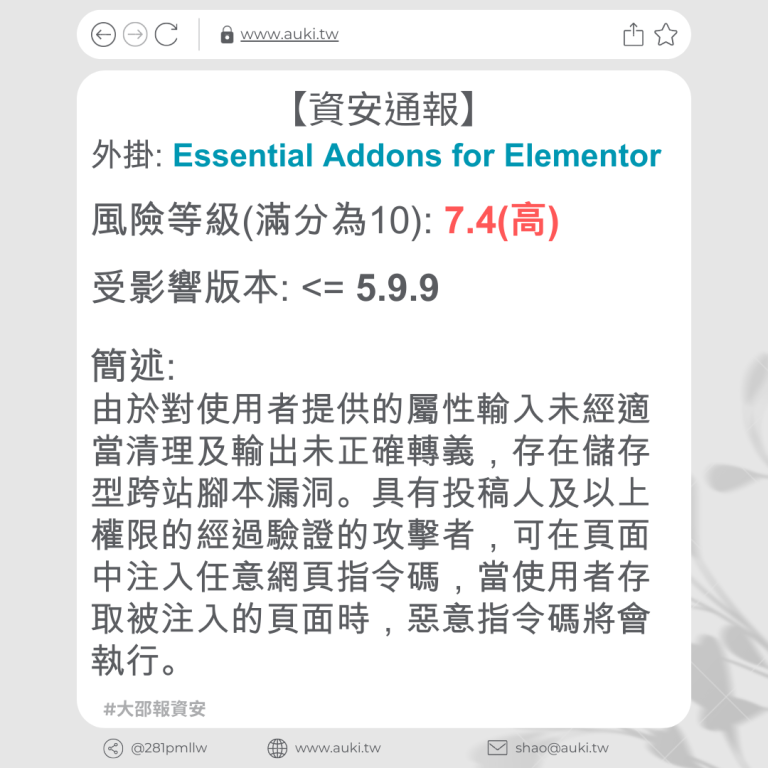

【資安通報】 風險等級(滿分為1…

【資安通報】 風險等級(滿分為1…

【資安通報】 風險等級(滿分為1…